ปี 2014 นี้จารกรรมไซเบอร์ชื่อก้อง “NetTraveler” ฉลองปฏิบัติการร้ายครบรอบ 10 ปี กว่าสิบปีที่ผ่านมา ปฏิบัติการ NetTraveler ได้โจมตีเหยื่อรายใหญ่มากกว่า 350 รายใน 40 ประเทศทั่วโลก โดยในปีนี้ ผู้เชี่ยวชาญของแคสเปอร์สกี้ แลป สังเกตความเคลื่อนไหวของแบ็คดอร์ที่เข้ารหัสใหม่ และเริ่มโจมตีผู้สนับสนุนเขตปกครองตนเองทิเบตและซินเจียงอุยกูร์ นอกจากนี้ยังค้นพบเซิร์ฟเวอร์ C&C ที่ตั้งอยู่ในฮ่องกงและสหรัฐอเมริกา

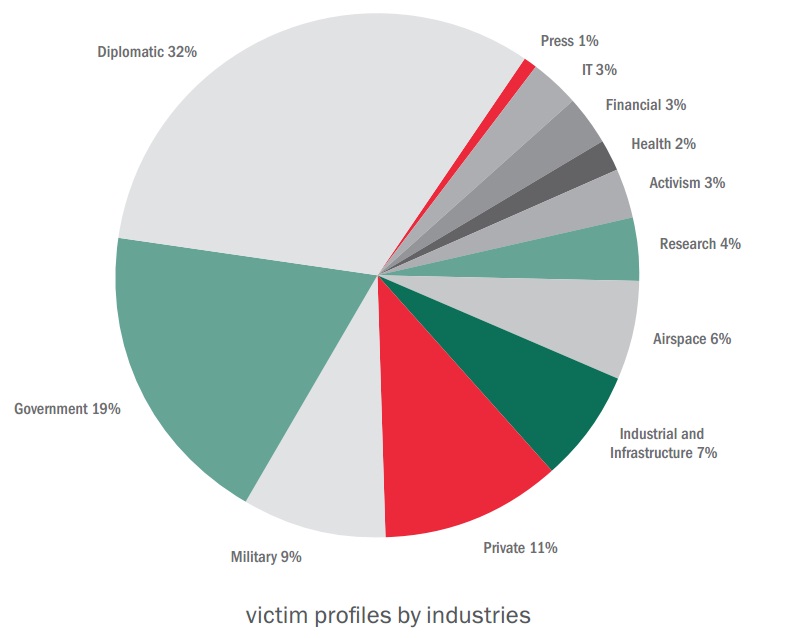

สัดส่วนเหยื่อ NetTraveler ล่าสุด ตามประเภทอุตสาหกรรม

- หน่วยงานทางการทูต 32%

- หน่วยงานรัฐบาล 19%

- เอกชน 11%

- หน่วยงานทางการทหาร 9%

- อุตสาหกรรมและโครงสร้างพื้นฐาน 7%

- หน่วยงานที่เกี่ยวข้องกับน่านฟ้าและการเดินทางทางอากาศ 6%

- หน่วยงานค้นคว้าวิจัย 4%

- แอ็คทิวิสต์ 3%

- สถาบันการเงิน 3%

- ไอที 3%

- หน่วยงานสุขภาพ 2%

- สื่อมวลชน 1%

วิธีการแพร่กระจายแบ็คดอร์ใหม่

โดยทั่วไปแล้ว การโจมตีของกลุ่มอาชญากรไซเบอร์นี้จะเริ่มด้วยการส่งอีเมลฟิชชิ่งไปยังแอ็คทิวิสต์โดยตรง ในอีเมลจะมีไฟล์แนบ 2 ชิ้น คือไฟล์ภาพ JPG และไฟล์เอกสาร MS Word ซึ่งบรรจุช่องโหว่ CVE-2012-0158 สำหรับโจมตีไมโครซอฟท์ออฟฟิศ ผู้เชี่ยวชาญของแคสเปอร์สกี้ แลป พบว่าไฟล์มุ่งร้ายนี้สร้างด้วยระบบที่ใช้ไมโครซอฟท์ออฟฟิศภาษาจีน

ถ้าผู้ใช้เปิดไมโครซอฟต์ออฟฟิศที่มีช่องโหว่ ตัวเอ็กพลอต์ก็จะปล่อยโมดูล “Trojan-Spy” โดยไฟล์มัลแวร์ใหม่นี้มีฟอร์แมตต่างจากเวอร์ชั่นเก่าเพียงเล็กน้อย และเห็นได้ชัดว่า ผู้คิดค้น NetTraveler พยายามซ่อนการกำหนดค่าต่างๆ ของมัลแวร์ เมื่อการแพร่กระจายเป็นผลสำเร็จ NetTraveler จะเริ่มส่งไฟล์ต่างๆ ออกจากเครื่อง ไม่ว่าจะเป็นไฟล์ DOC, XLS, PPT, RTF และ PDF

เซิร์ฟเวอร์ C&C

แคสเปอร์สกี้ แลป ค้นพบเซิร์ฟเวอร์ควบคุมและสั่งการ (Command-and-control (C&C) servers) หลายตัว โดยเซิร์ฟเวอร์จำนวน 7 ตัวจดทะเบียนในชื่อ Shanghai Meicheng Technology และไอพีแอดเดรสตั้งอยู่ที่ฮ่องกง (Trillion Company, Hong Kong Ding Feng Xin Hui BGP Datacenter, Sun Network Limited และ Hung Tai International Holdings) ขณะที่เซิร์ฟเวอร์อีกหนึ่งตัวจดทะเบียนในชื่อ Todaynic.com Inc และไอพีแอดเดรสอยู่ที่สหรัฐอเมริกา (Integen Inc) ผู้เชี่ยวชาญของแคสเปอร์สกี้ แลป จึงแนะนำให้ทำการบล็อกโฮสต์ทั้งหมดนี้ในไฟร์วอลล์

“เราได้คำนวณปริมาณดาต้าที่ถูกขโมยโดย NetTraveler ได้จำนวนมากกว่า 22 กิกะไบต์ และเมื่อตรวจสอบการโจมตีกลุ่มแอ็คทิวิสต์ จึงคาดว่าจะเป็นปฏิบัติการร้ายที่ดำเนินการยาวนานและต่อเนื่องถึง 10 ปี” เคิร์ท บอมการ์ทเนอร์ หัวหน้าฝ่ายวิจัยซิเครียวริตี้ บริษัท แคสเปอร์สกี้ แลป กล่าว

คำแนะนำเพื่อป้องกันมัลแวร์ NetTraveler

- บล็อกโฮสต์ในไฟร์วอลล์

- อัพเดทไมโครซอฟท์วินโดวส์และไมโครซอฟท์ออฟฟิศ และใช้เวอร์ชั่นล่าสุดเท่านั้น

- ระมัดระวังการคลิกลิงก์ และการเปิดไฟล์ที่แนบมาในอีเมลจากผู้ส่งที่ไม่รู้จัก

- ใช้เบราเซอร์ที่มีคามปลอดภัย เช่น Google Chrome ซึ่งมีการพัฒนาและอัพเดทแพทช์เร็วกว่า Internet Explorer

ผลิตภัณฑ์เพื่อความปลอดภัยของแคสเปอร์สกี้ แลป ได้ตรวจจับและสกัดโปรแกรมมุ่งร้ายที่ใช้ทูลคิทของ NetTraveler เรียบร้อยแล้ว ได้แก่ Trojan-Dropper.Win32.Agent.lifr, Trojan-Spy.Win32.TravNet, Trojan-Spy.Win32.TravNet.qfr, Trojan.BAT.Tiny.b และ Downloader.Win32.NetTraveler

และตรวจจับเอ็กพลอต์ของไมโครซอฟท์ออฟฟิศที่ใช้ในการโจมตีฟิชชิ่งได้แล้ว ได้แก่ Exploit.MSWord.CVE-2010-333, Exploit.Win32.CVE-2012-0158 และ Exploit.MSWord.CVE-2012-0158.db.

ข้อมูลเพิ่มเติม

- NetTraveler APT Gets A Makeover For 10th Birthday

https://securelist.com/blog/research/66272/nettraveler-apt-gets-a-makeover-for-10th-birthday/

- “NetTraveler is Running!” – Red Star APT Attacks Compromise High-Profile Victims

- NetTraveler is Back: The ‘Red Star’ APT Returns With New Tricks